ExpressVPN:n turvallisuustyökalut

WebRTC-vuototarkastuksen käyttäminen

Mikä on julkisten ja paikallisten IP-osoitteiden ero?

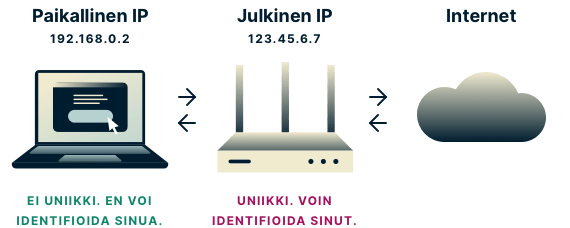

Kun käytät vuototarkistajaa, on näkyvillä kahdenlaisia IP-osoitteita: julkisia ja paikallisia.

Julkiset IP-osoitteet ovat käyttäjäkohtaisia. Ne muodostavat osan identiteettiäsi verkossa. Kun käytät VPN-yhteyttä, näkevät sivustot VPN-palvelimen julkisen IP-osoitteen oman osoitteesi sijaan, jolloin henkilöllisyytesi pysyy salassa.

Jos WebRTC kuitenkin löytää VPN-palvelimen osoitteen sijaan todellisen julkisen IP-osoitteesi ollessasi yhteydessä VPN:ään, saattavat kolmannet osapuolet käyttää sitä sinun tunnistamiseen. Jos näet julkisen IP-osoitteen testituloksissa, saattaa kyseessä olla yksityisyysvuoto.

Paikalliset IP-osoitteet eivät ole yksinomaan sinuun yhdistettävissä. Nämä IP-osoitteet tulevat reitittimeltäsi ja niitä käytetään miljoonia kertoja eri reitittimillä ympäri maailmaa. Jos kolmas osapuoli näkee paikallisen IP-osoitteesi, sillä ei ole mitään keinoja yhdistää sitä suoraan sinuun. Jos näet paikallisen IP-osoitteen testituloksissa, se ei ole uhka yksityisyydellesi.

5 vaihetta WebRTC-vuodon testaamiseen (VPN:llä ja ilman VPN:ää)

Mikäli et käytä VPN:ää, paljastuu sinusta epäilemättä joitain henkilökohtaisia tietoja kolmansille osapuolille. (Haluatko tietää lisää? Katso, kuinka VPN piilottaa IP-osoitteesi pitääkseen tietosi yksityisinä.)

Jos käytät VPN:ää ja vuototyökalu imoittaa mahdollisesta vuodosta, voit suorittaa seuraavan vuototestin varmistuaksesi asiasta:

-

Katkaise VPN-yhteys ja avaa tämä sivu uudessa välilehdessä tai ikkunassa

-

Kirjaa kaikki näkemäsi julkiset IP-osoitteet

-

Sulje sivu

-

Muodosta yhteys VPN:ään ja avaa sivu uudelleen

-

Jos näet yhä jonkun julkisen IP-osoitteen Vaiheesta 2, on kohdallasi tapahtunut yksityisyysvuoto.

Jos käytät VPN:ää ja työkalu kertoo erikseen, ettei vuotoja ole, olet turvassa!

Haluatko tarkistaa muut mahdolliset yksityisyysvuodot? Kokeile näitä työkaluja:

Mikä on WebRTC?

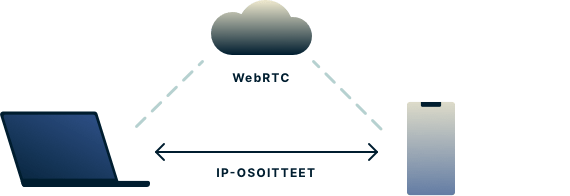

Web Real-Time Communication (WebRTC) on standardisoitujen teknologioiden kokoelma, joka mahdollistaa verkkoselainten kommunikoimisen keskenään suoraan ilman tarvetta välikätenä toimivalle palvelimelle. WebRTC:n etuja ovat korkeammat nopeudet ja harvemmat viiveet verkkosovelluksissa, kuten videochatissä, tiedostonsiirroissa ja live-suoratoistossa.

Minkä tahansa kahden toisilleen suoraan WebRTC:n kautta viestivän laitteen täytyy kuitenkin tietää toistensa todelliset IP-osoitteet. Teoriassa on mahdollista, että selaimesi WebRTC:n avulla kolmannen osapuolen verkkosivu voi saada selville todellisen IP-osoitteesi ja käyttää sitä sinun tunnistamiseen.

Mikä tahansa julkisen IP-osoitteesi vuoto on uhka yksityisyydellesi, mutta WebRTC-vuodot ovat vähemmän tunnettuja ja usein aliarvioituja, eivätkä kaikki VPN-palveluntarjoajat tarjoa suojaa niitä vastaan!

Millä tavalla WebRTC-vuoto vaarantaa yksityisyyteni?

WebRTC:n ongelma on se, että se käyttää IP-osoitteidesi selvittämiseen kehittyneempiä tekniikoita kuin ne, joita käytetään "standarditason" IP-etsinnöissä.

Kuinka WebRTC löytää IP-osoitteeni?

WebRTC löytää IP-osoitteet käyttämällä protokollaa nimeltä Interactive Connectivity Establishment (ICE). Tämä protokolla määrittelee IP-osoitteiden löytämiseen useita tekniikoita, joista kaksi esitellään alapuolella.

STUN-/TURN-palvelimet

STUN-/TURN-palvelimet toimivat kahdessa avainroolissa WebRTC:ssä: Niiden myötä verkkoselaimet voivat kysyä kysymyksen "Mitkä ovat julkisia IP-osoitteitani?" ja helpottavat lisäksi kahden laitteen välistä vuorovaikutusta keskenään, vaikka ne olisivat NAT-palomuurien takana. Näistä ensinmainittu saattaa vaikuttaa yksityisyyteen. STUN-/TURN-palvelimet selvittävät IP-osoitteesi pitkälti samalla tavalla kuin vierailemasi sivusto näkee IP-osoitteesi.

Ylläpitäjäehdokkaiden löytäminen

Suurimpaan osaan laitteita on kytköksissä useita IP-osoitteita. Yleensä nämä pysyvät piilossa verkkosivustoilta ja STUN-/TURN-palvelimilta palomuurien avulla. ICE-protokolla kuitenkin määrittelee, että selaimet voivat kerätä näitä IP-osoitteita yksinkertaisesti laitteitasi lukemalla.

Laitteeseesi tavallisimmin yhdistettäviä IP-osoitteita ovat paikalliset IPv4-osoitteet, eikä niiden paljastuminen vaikuta yksityisyyteesi. Mikäli sinulla on IPv6-osoitteita, saattaa yksityisyytesi kuitenkin olla uhattuna.

IPv6-osoitteet eivät toimi aivan samaan tapaan kuin IPv4-osoitteet. Yleisesti ottaen IPv6-osoite on julkinen ja yksinomaan sinuun yhdistettävissä. Jos laitteeseesi on yhdistetty IPv6-osoite ja ICE paljastaa sen, saattaa yksityisyytesi olla vaarassa.

Haitallinen verkkosivu voi käyttää STUN-/TURN-palvelimia tai host-vaihtoehtojen hakua huijaamaan selaintasi paljastamaan IP-osoitteen, joka saattaa paljastaa henkilöllisyytesi tietämättäsi.

WebRTC-vuodot: Mitkä selaimet ovat haavoittuvimpia?

Tätä kirjoitettaessa tietokoneella Firefoxia, Chromea, Operaa, Safaria ja Microsoft Edgeä käyttävät ovat alttiimpia WebRTC-vuodoille, koska nämä selaimet sallivat WebRTC:n käytön oletuksena.

Huomaa, että saatat olla turvassa WebRTC-vuodoilta yhdellä selaimella, muttet kuitenkaan toisella. Jos käytät säännöllisesti useita eri selaimia, kannattaa sinun harkita ExpressVPN:n WebRTC-vuototestin suorittamista jokaisella erikseen.

Mitä ExpressVPN tekee suojatakseen minua WebRTC-vuodoilta?

ExpressVPN tekee kovasti töitä taatakseen, että sen sovellukset suojaavat sinua WebRTC-vuodoilta. Uusia verkkosivuja avatessasi ollessasi yhteydessä ExpressVPN:ään, julkiset IP-osoitteesi eivät vuoda.

Jotkin selaimet saattavat kuitenkin suhtautua aggressiivisesti vanhojen välilehtien tietojen säilyttämiseen. Jos sinulla on välilehti, joka on ollut avoinna ennen yhteyden muodostamista VPN:ään, saattaa todellinen IP:si olla vielä selaimen muistissa. Nämä IP:t saattavat säilyä muistissa välilehden päivittämisenkin jälkeen, mikä vaarantaa yksityisyytesi.

ExpressVPN-selainlaajennus (tällä hetkellä saatavilla selaimille Chrome, Firefox ja Edge) ratkaisee tämän ongelman mahdollistamalla WebRTC:n kytkemisen pois päältä kokonaan asetusvalikosta. Näin voit varmistua siitä, ettet altistu välimuistiin liittyville ongelmille.

Kuinka ExpressVPN:n insinööritiimi pitää sinut turvassa vuodoilta

ExpressVPN suojaa sinua monenlaisilta WebRTC-vuodoilta eri selaimilla ja alustoilla. Koska WebRTC on kuitenkin vielä verrattain uutta teknologiaa, on eri skenaarioiden testaaminen WebRTC-vuotojen varalta eri alustoilla ja selaimilla tärkeää. ExpressVPN on alan johtava toimija ja sen tiimi koostuu asialle omistautuneista insinööreistä, jotka pyrkivät jatkuvasti tutkimaan uusia vuotovektoreita ja kehittämään pikaisesti tarvittavia ratkaisuja.

Lue lisää ExpressVPN:n viimeisimmistä vuotoja ehkäisevistä muutoksista.

Millä muulla tavoin voin estää WebRTC-vuodot?

ExpressVPN:n käyttämisen lisäksi voit suojautua vuotoja vastaan kytkemällä manuaalisesti pois päältä WebRTC:n selaimessasi.*

Kuinka estää WebRTC Firefoxilla (tietokone)

- Kirjoita about:config osoitepalkkiin

- Klikkaa näytölle ilmestyvää "Tiedostan riskin!" -nappia

- Kirjoita media.peerconnection.enabled hakukenttään

- Klikkaa kaksi kertaa muuttaaksesi arvoksi ‘false’

Tämän pitäisi toimia sekä Firefoxin mobiili- että tietokoneversiossa.

Kuinka estää WebRTC Chromella (tietokone)

On olemassa kaksi Chrome-laajennusta, joiden tiedetään onnistuneesti estävän WebRTC-vuodot:

uBlock Origin on yleinen ja monikäyttöinen estotyökalu, joka estää mainokset, seurantatyökalut, haittaohjelmat sekä tarvittaessa myös WebRTC:n. WebRTC Network Limiter on virallinen Googlen laajennusosa, joka estää erityisesti IP-vuodot ilman WebRTC:n täydellistä estämistä.

Kuinka estää WebRTC Safarilla (tietokone)

Tällä hetkellä ei ole olemassa keinoa, jolla WebRTC:n toimiminen Safarissa saataisiin täysin estettyä. Onneksi Safarin lupajärjestelmä on tiukempi moneen muuhun selaimeen verrattuna. Oletuksena IP-osoitteita ei näytetä sivustoille lukuunottamatta niitä sivustoja, joita käytät yhteyden muodostamiseen. Näin ollen sinun ei tarvitse suorittaa lisätoimenpiteitä WebRTC-vuotojen estämiseksi Safarilla.

Kuinka estää WebRTC Operalla (tietokone)

- Avaa Operan Asetukset näitä ohjeita seuraamalla:

- Klikkaa Windowsissa tai Linuxissa Operan logoa selainikkunan vasemmassa yläreunassa.

- Klikkaa Macissa Operaa työkalupalkissa ja avaa Asetukset

- Avaa Lisäasetukset vasemmassa sivuvalikossa ja klikkaa Yksityisyys ja tietoturva

- Selaa alas kohtaan WebRTC ja valitse Poista ei-välitetty UDP käytöstä.

- Sulje välilehti, niin asetukset talletuvat automaattisesti.

Kuinka estää WebRTC Microsoft Edgellä

Valitettavasti tällä hetkellä ei ole olemassa keinoa, jolla WebRTC:n toimiminen Microsoft Edgessä saataisiin täysin estettyä. Näin voit asettaa selaimesi piilottamaan paikallisen IP-osoitteesi:

- Kirjoita about:flags osoitepalkkiin

- Valitse Piilota paikallinen IP-osoitteeni WebRTC-yhteyksissä

Kuten yläpuolella mainittiin, ei paikallisen IP-osoitteen paljastuminen ole kuitenkaan uhka yksityisyydellesi, joten yllä käsitellyt vaiheet eivät juurikaan hyödytä. Sen vuoksi paras tapa ehkäistä WebRTC-vuotoja Microsoft Edgeä käytettäessä on käyttää ExpressVPN-sovellus Windowsille.

* WebRTC:n kytkeminen pois päältä ei luultavasti vaikuta tavalliseen selauskokemukseesi mitenkään. Tämä johtuu siitä, ettei valtaosa sivustoista käytä WebRTC:tä... vielä. Tulevaisuudessa WebRTC tulee kuitenkin yleistymään, jolloin saatat huomata, että sen pois päältä kytkeminen vaikuttaa joidenkin verkkosivujen toimintoihin.

Entä jos olen yhteydessä ExpressVPN:ään, mutta näen tällä sivulla yhä WebRTC-vuodon?

Ota yhteyttä ExpressVPN-asiakastukeen, niin hoidamme asian mahdollisimman pian.